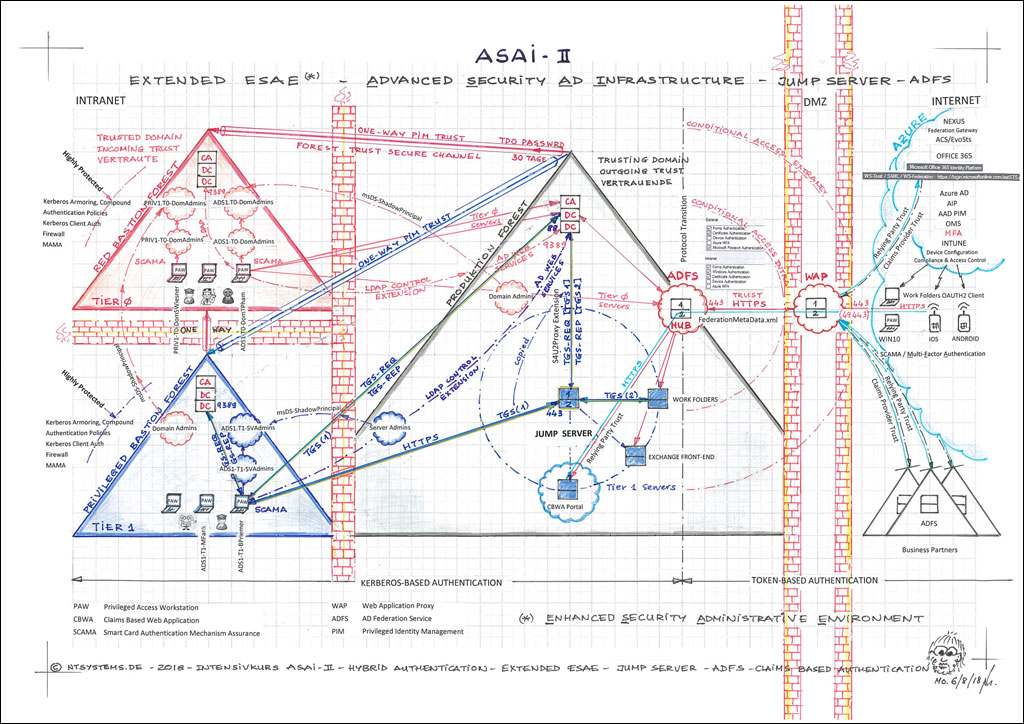

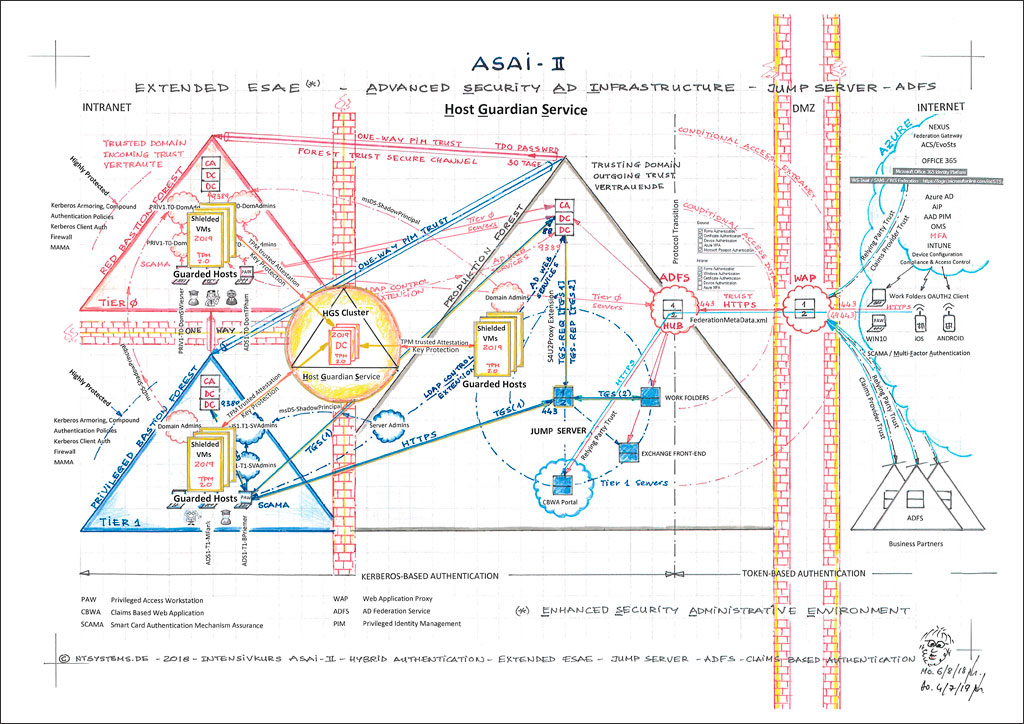

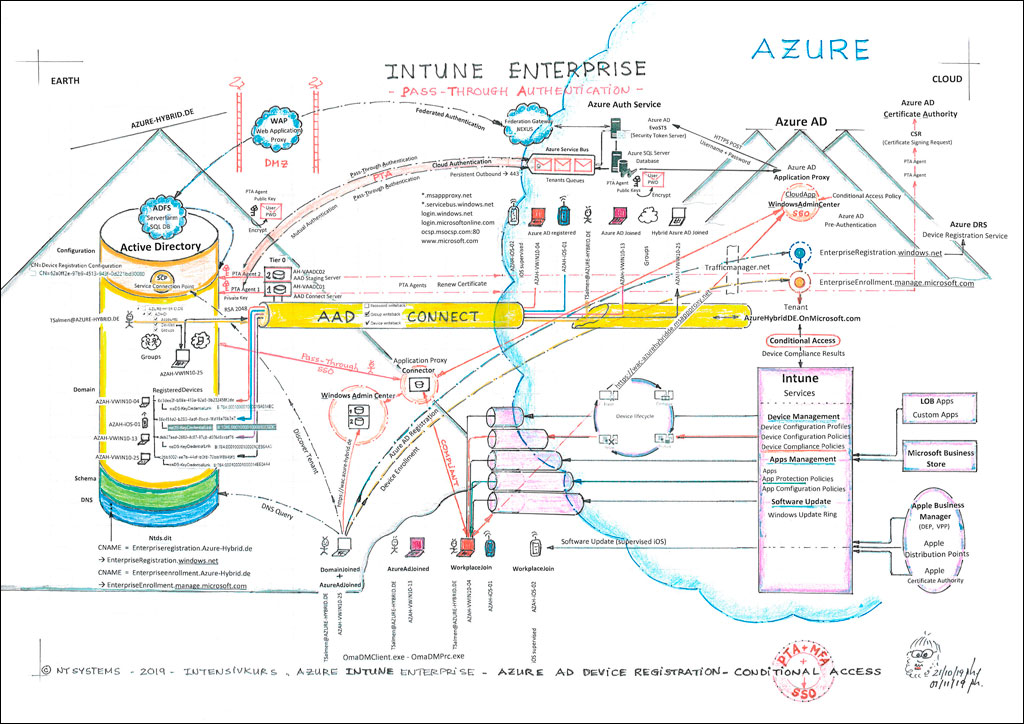

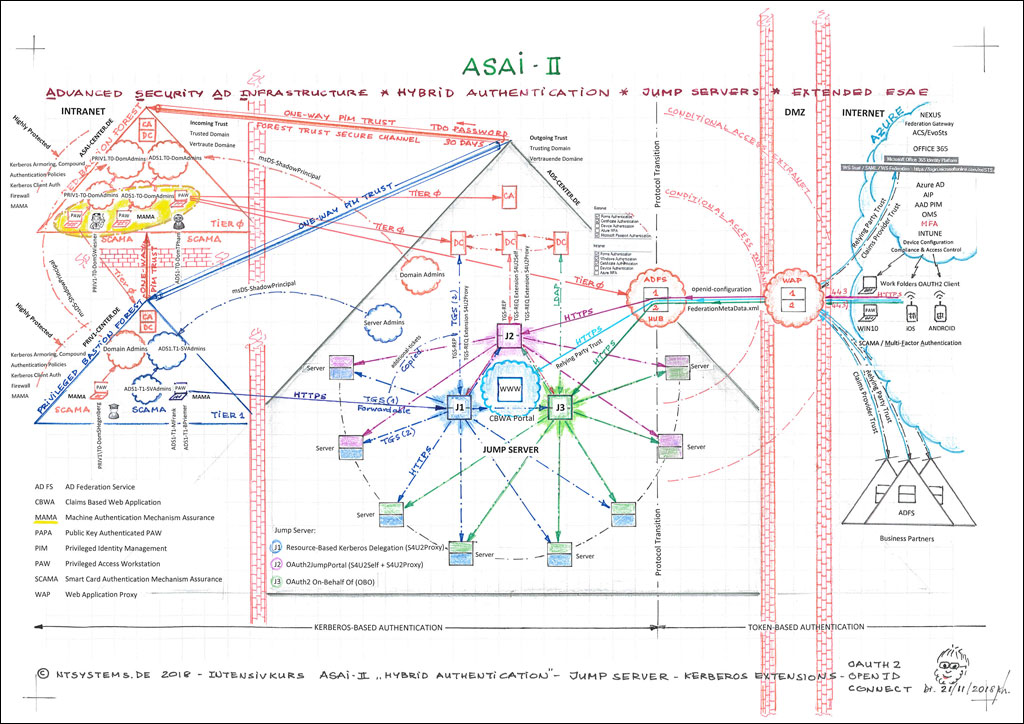

ASAI-2

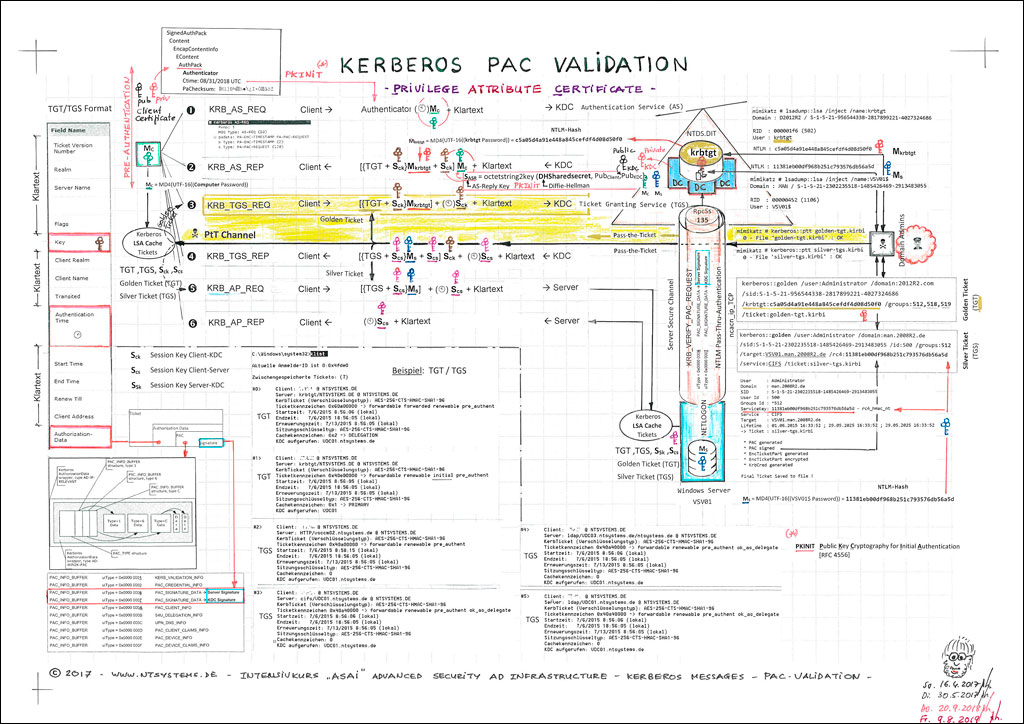

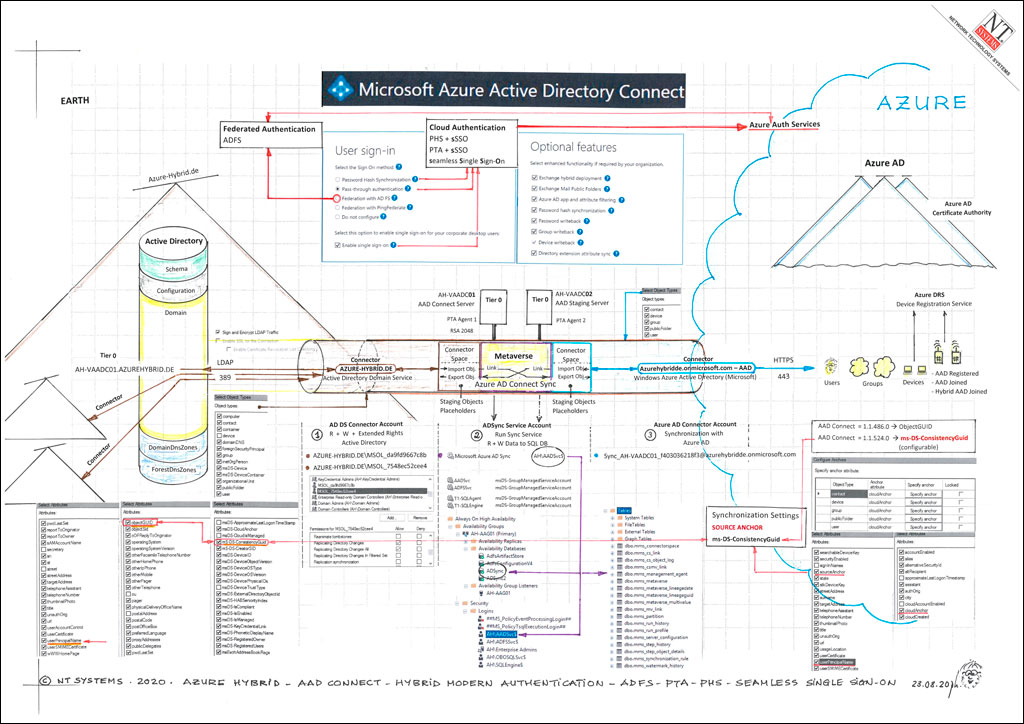

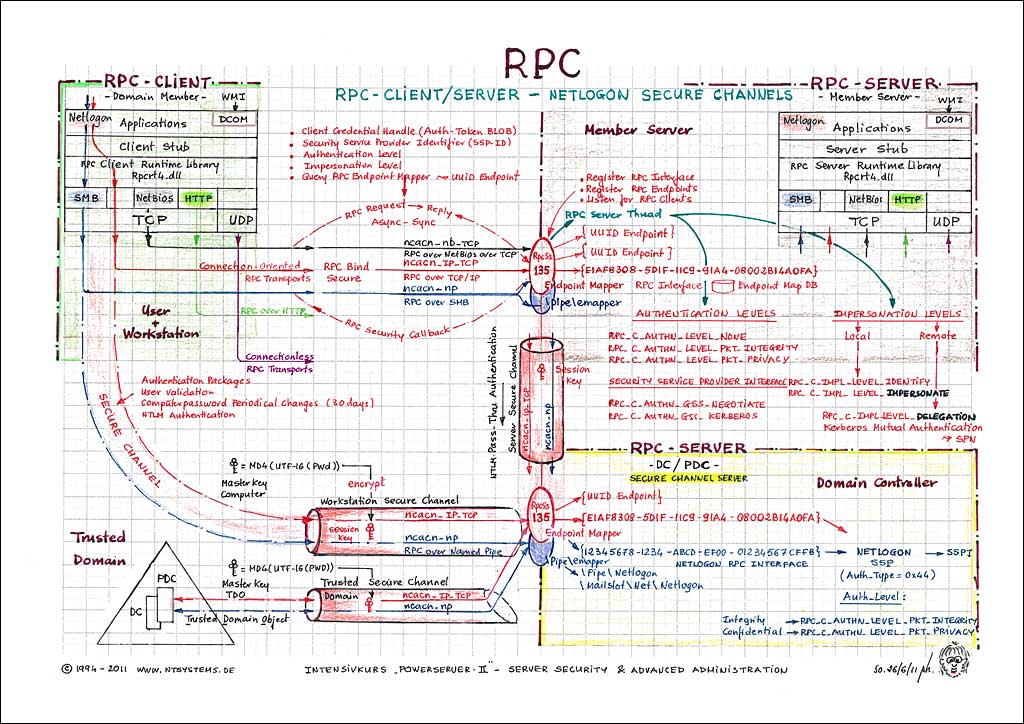

Hybrid Authentication

Extended ESAE – SCAMA & PAPA & MAMA – WAC Jump Server – Windows Hello for Business – Azure Application Proxy

RDS (RDP Gateway) – PAW2Go

Zielgruppe:

Das Seminar richtet besonders an die Enterprise und Domain Administratoren sowie IT-Sicherheitspersonal, die eine hochsichere AD Infrastruktur nach dem ESAE Tier-Modell und unserem ASAI-Konzept (Advanced Security AD Infrastructure) aufbauen möchten. ASAI-2 erweitert die Sicherheit und die Reichweite von ASAI-1.

Langjährige Erfahrung mit Active Directory und Besuch des Intensivkurses ASAI-1 werden empfohlen.

Voraussetzungen:

Gute Kenntnisse in PKI und Active Directory sowie ein Kursbesuch der ersten ASAI Schulung sind empfehlenswert.

Zertifikat:

Nach erfolgreicher Teilnahme erhalten die Kursteilnehmer ein Zertifikat von NT Systems.

Kursdokumentation:

Die digitale Kursdokumentation erhalten die Teilnehmer einen Werktag vor Kursbeginn. Diese ist im Kurspreis inbegriffen. Auf Wunsch kann gegen einen Aufpreis von 300,– € zzgl. MwSt. zusätzlich eine Printversion dazugebucht werden.

Schulungszeiten:

Tag 1: 09:00–17:00 Uhr / Tag 2–3: 08:30–17:00 Uhr / Tag 4: 08:30–13:00 Uhr